侵害および攻撃シミュレーション市場の概要

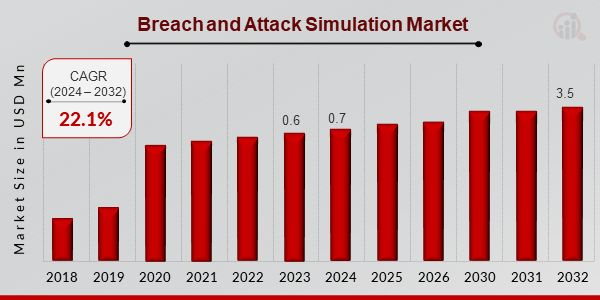

p侵害および攻撃シミュレーション市場は、2023年に60万米ドルに達し、2032年までに350万米ドルを超えると予想されており、予測期間(2024年 - 2032年)中の年間平均成長率(CAGR)は22.1%を示します。侵害および攻撃シミュレーション技術は、脆弱性のシミュレーション、検証、および防止を可能にします。今日、多くのハッカーが企業の機密情報にアクセスしようとしています。機密情報の漏洩は、多くの業界に多大な損失をもたらす可能性があります。高度なサイバー攻撃に対する懸念が多くの業界で高まっています。ソフトウェアは、システム上の機密情報を保護するために定期的なセキュリティテストを実行します。侵害を防ぐための自動化された方法は、この市場の重要な推進力です。デジタルプラットフォームには、高度なセキュリティが必要です。

侵害および攻撃シミュレーションは、この問題を解決する優れたプログラムです。さらに、ソリューションからツールに至るまで、これらのプログラムはシステムに対して多層的なセキュリティ対策を備えています。また、企業向けに幅広い侵害・攻撃シミュレーションサービスも提供されています。データ脅威の複雑さは急速に高まっています。侵害・攻撃シミュレーションプログラムは、動的な脅威に適しています。新たなサイバー攻撃手法を分析・学習することで、完全なセキュリティを提供します。また、クラウド侵入・攻撃シミュレーションの導入も、需要をさらに押し上げるでしょう。

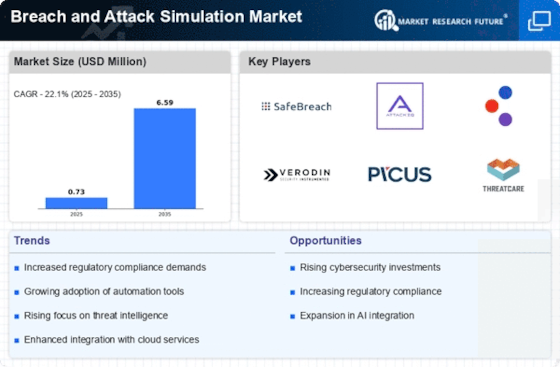

図1:侵害・攻撃シミュレーション市場の概要、2023年~2025年2032

出典:二次調査、一次調査、MRFRデータベース、アナリストレビュー

侵害および攻撃シミュレーション市場のCovid分析

pcovid 19の発生により、サイバー攻撃の頻度が5%以上増加しています。最近では、多くの企業でハッキングやサイバーの脅威が高くなっています。この期間中、企業は機密データを保護するためにより多くの投資を行っています。パンデミックでは、侵害および攻撃シミュレーション業界への投資が高くなっています。covid 19の発生は、侵害および攻撃シミュレーション市場にプラスの影響をもたらしています。収益の損失や深刻な損害を防ぐため、企業は急速にプログラムを導入しています。市場動向 strong重要な市場推進要因

pサイバー脅威への対応の複雑さが増していることが、市場を牽引する重要な要因となっています。企業におけるデータセキュリティの問題は、侵害および攻撃のシミュレーションプログラムの必要性を高めています。今日、企業はこの技術に多大な投資を行っています。この技術の急速な導入は、需要を継続的に押し上げるでしょう。保護技術への依存度は高まっています。このプログラムは侵害や攻撃そのものを修正するものではありません。しかし、事後対応策は、組織がリスクを予防するのに役立ちます。脅威を特定・分析し、セキュリティ問題に関する警告の更新情報を提供することができます。また、このソフトウェアは、組織の中央システムを保護するための機能も提供します。脆弱性を特定することで、リスクと収益損失を軽減できます。プログラムのタイムリーな更新は、どの業界にとっても不可欠です。さらに、組織のセキュリティ規制への準拠の必要性も、市場の需要を押し上げています。政府はデータセキュリティ技術の導入に関して厳格な法律を制定しています。また、組織の標準に従って、標準に準拠する必要があります。コンプライアンスの必要性は、市場の採用と需要の増加につながります。さらに、侵害および攻撃シミュレーション市場規模は今後数年間で拡大するでしょう。

市場成長の機会

pデジタル化イニシアチブの増加率は、侵害および攻撃シミュレーション市場に多くの成長機会を提供します。デジタル化の進展に伴い、新しいテクノロジーに対する顧客の選好は高まっています。スマートインサイトの調査によると、多くの企業でデジタル化への移行は34%です。企業の未来はデジタル化にかかっています。企業では、スマートインフラストラクチャとシステムの構築と開発が増加しています。デジタル化の進展により、データ侵害とセキュリティの脅威が増加します。これらの問題を制御するために、侵害および攻撃シミュレーションソフトウェアが強く求められています。さらに、IoTデバイスの採用が飛躍的に増加しています。IoTデバイスはサイバー攻撃を受けやすい傾向があります。これが、侵害および攻撃シミュレーション市場が必要なもう一つの理由です。この侵害および攻撃シミュレーション市場分析は、市場拡大の可能性が高いことを示しています。これらすべての要因により、予測期間中、侵害および攻撃の刺激市場は絶えず向上します。市場の制約

p市場における内部の脆弱性と非効率性は、制約要因です。従業員の不注意、機密データの不適切な管理は、市場における主な制約です。これらの脆弱性は、侵害および攻撃シミュレーション市場では管理できません。サイバー攻撃は、主に電子メールのフィッシングやスパムを通じて組織に影響を与えます。 内部要因は、企業におけるサイバー攻撃の多発の主な理由です。従業員の不注意は、コンピュータシステムのマルウェアやデータ侵害につながります。内部の脆弱性により、侵害および攻撃シミュレーションプログラムの評判は影響を受けます。プログラムに関する認知度の欠如は、市場におけるもう1つの制約です。需要は莫大ですが、プログラムの存在は少ないです。このため、市場の採用率は低下します。さらに、これらの理由により需要が減少する可能性があります。市場の課題

p侵害および攻撃シミュレーション市場に対応できる熟練した専門家の不足は、市場における重大な課題です。このプログラムに対応できる専門家の不足は、市場全体の成長を阻害する可能性があります。企業におけるサイバー脅威の管理、特定、分析には、熟練した専門家が不可欠です。資格のある専門家の不足は、プログラムの不適切な取り扱いにつながります。組織のデータを保護するプログラムの効果を低下させます。侵入テストはこのプログラムにおいて重要なテストです。テストが適切に実施されない場合、企業のサイバー脆弱性が増加します。国際調査によると、従業員の80%以上がセキュリティプログラムを使用するスキルを欠いています。これは企業にとって大きなリスクにつながる課題です。組織にとってこのギャップを埋める必要性は不可欠です。

累積成長分析

p侵害および攻撃シミュレーション市場の動向は、予測期間中、引き続き好調です。侵入および攻撃シミュレーション市場の需要が高まる要因はいくつかあります。サイバー攻撃の複雑さが、侵入および攻撃シミュレーション市場の需要を促進しています。また、組織のコンプライアンス基準により、ソフトウェアの導入には厳格な法律が課せられています。デジタル化の進展は、侵入および攻撃シミュレーション市場に多くの成長機会をもたらすでしょう。内部の脆弱性は、市場の抑制要因となっています。また、熟練した専門家の不足も、この市場の大きな課題です。侵入および攻撃シミュレーション市場予測によると、成長は安定しています。バリュー チェーン分析

p北米が市場を支配します。また、この地域の侵入および攻撃シミュレーション市場の利益は高くなります。この地域は、テクノロジーの早期導入が遅れている地域です。この地域の技術進歩は甚大です。また、強力な主要プレーヤーの存在は、市場にとって有利です。セキュリティ ソリューションの採用を促進する政府の取り組みは盛んです。また、AI、ML、クラウド統合などのイノベーションも、並外れた成長機会を提供します。これは、侵害および攻撃のシミュレーションの採用率が最も高い地域です。市場の採用率は継続的に急上昇しています。侵害および攻撃のシミュレーション市場の業界ニュース

p2023年2月20日、通信業界向けセキュリティソリューションおよびサービスの大手プロバイダーであるSecurityGenは、2023年の成長戦略として東南アジアに重点を置くことを発表しました。 SecurityGenは、東南アジアおよび世界中のモバイルオペレータの5Gサイバーセキュリティを変革しています。 この動きは、5Gネットワークのスイッチオンと、それに関連するこの地域の加入者およびビジネス顧客向けの新サービスの開始によって推進されています。 マレーシア、タイ、インドネシアの2つの大手通信事業者は、すでにモバイルネットワークセキュリティにSecurityGenを使用しています。2022年12月15日、Hive Proは、高まる顧客の期待に応えるために、脅威エクスポージャー管理プラットフォームであるHivePro Uni5に侵害および攻撃のシミュレーション機能を追加したことを発表しました。 Hive Pro の侵害および攻撃シミュレーション (BAS) ソリューションは、顧客の資産管理および脆弱性管理と連携して動作するように設計されています。脅威管理ソリューション。顧客にコンテキストとインテリジェンスを提供します。

侵害および攻撃シミュレーション市場 strongセグメントの概要

h3提供による ul- ツールとプラットフォーム

- サービス

- オンデマンド アナリスト

- オンプレミス

- クラウド

- パッチ管理

- 脅威管理

- 構成管理

- コンプライアンスおよびコントロール管理

- 管理およびサービスプロバイダー

- データセンターおよび企業

- 北米

- ヨーロッパ

- アジア太平洋

- 中南米

侵入および攻撃シミュレーション市場の地域分析

p侵入および攻撃シミュレーションビジネスは、アジア太平洋、ヨーロッパ、北米に細分化されています。北米は最も高い需要率で市場をリードするでしょう。投資と有利な市場状況は、高い成長率につながります。この地域ではイノベーションが盛んです。また、クラウドベースの技術に対する需要の増加は、成長の機会につながります。アジア太平洋地域は、市場で最も急速に成長している地域です。アジア太平洋地域は、侵入および攻撃シミュレーション市場の早期導入者です。この地域ではサイバー攻撃の頻度が高く、デジタル化の進展も市場に好影響を与えています。

侵入および攻撃シミュレーション市場の主要プレーヤーは次のとおりです。

- ビットダム

- クアリス

- オージャス

- コグニート

- ソフォス

- キーサイト

- 大鎌

- リリアクエスト

- サイムレート

- XM サイバー

- ノプセック

- Skybox セキュリティ

- 予見

- ファイアモン

- セーフブリーチ

- ベロディン

レポート概要:

ul- 市場概要のハイライト

- COVID-19に基づく分析

- 市場動向の説明

- バリューチェーン分析

- 市場セグメンテーションの概要

- 地域分析

- 競合状況分析

- 最近の動向

FAQs

What is the current valuation of the Breach and Attack Simulation Market?

The market valuation was 0.7326 USD Million in 2024.

What is the projected market size for the Breach and Attack Simulation Market by 2035?

The market is expected to reach 6.588 USD Million by 2035.

What is the expected CAGR for the Breach and Attack Simulation Market during the forecast period?

The expected CAGR for the market from 2025 to 2035 is 22.1%.

Who are the key players in the Breach and Attack Simulation Market?

Key players include SafeBreach, AttackIQ, Cymulate, Verodin, Picus Security, Threatcare, Cyberbit, SimSpace, and Red Canary.

What are the primary segments of the Breach and Attack Simulation Market?

The market segments include offerings, deployment modes, applications, and end-users.

このレポートの無料サンプルを受け取るには、以下のフォームにご記入ください

Customer Stories

“This is really good guys. Excellent work on a tight deadline. I will continue to use you going forward and recommend you to others. Nice job”

“Thanks. It’s been a pleasure working with you, please use me as reference with any other Intel employees.”

“Thanks for sending the report it gives us a good global view of the Betaïne market.”

“Thank you, this will be very helpful for OQS.”

“We found the report very insightful! we found your research firm very helpful. I'm sending this email to secure our future business.”

“I am very pleased with how market segments have been defined in a relevant way for my purposes (such as "Portable Freezers & refrigerators" and "last-mile"). In general the report is well structured. Thanks very much for your efforts.”

“I have been reading the first document or the study, ,the Global HVAC and FP market report 2021 till 2026. Must say, good info! I have not gone in depth at all parts, but got a good indication of the data inside!”

“We got the report in time, we really thank you for your support in this process. I also thank to all of your team as they did a great job.”